Tag: application d'authentification

Méthodes de 2FA : SMS, application d'authentification et clé matérielle

Découvrez les trois principales méthodes d'authentification à deux facteurs - SMS, application d'authentification et clé matérielle - et apprenez quelle est la plus sûre pour protéger vos actifs crypto en 2025.

voir plusarticles récents

Découvrez si Mooniswap est vraiment meilleur qu'Uniswap pour la liquidité. Analyse technique des soldes virtuels, des frais et de la sécurité pour vos investissements DeFi en 2026.

Publié: 26 mars

Les exigences de licence pour les cryptomonnaies aux Philippines, imposées par la SEC depuis juillet 2025, exigent un capital minimum de 1,8 million $, une présence physique locale et une conformité stricte à l'AML. Les plateformes non autorisées sont bloquées et sanctionnées.

Publié: 7 mars

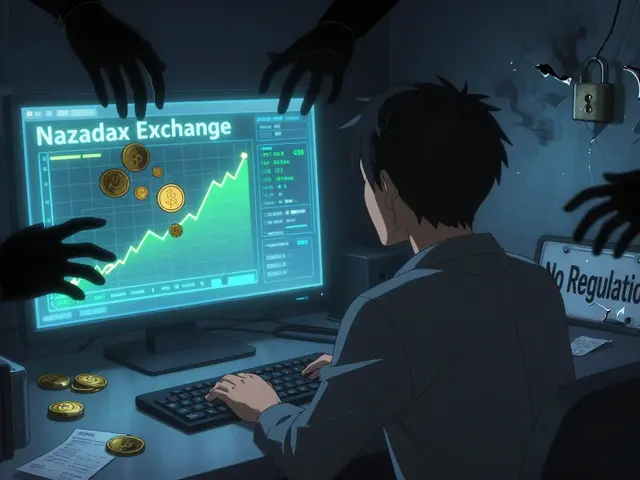

Nazadax est un échange crypto sans régulation, sans transparence et avec de nombreux signaux d’arnaque. Des utilisateurs rapportent des pertes irrécupérables. En 2026, choisissez des alternatives sûres comme Kraken ou Coinbase.

Publié: 3 mars

Découvrez tout sur l'échange OEX et le token OpenEX. Analyse des frais, sécurité et risques en 2026 pour éviter les erreurs.

Publié: 25 mars

TeUSD (TEUSD) n'est pas une cryptomonnaie réelle. Aucune bourse, aucun explorateur blockchain ne le reconnaît. C'est un faux token créé pour tromper les investisseurs. Découvrez pourquoi il ne faut jamais y toucher.

Publié: 13 mars